1、行业背景与现状分析

医疗卫生行业作为关乎人民生命健康的重要领域,其数据安全性直接关系到个人隐私保护和社会稳定。随着医疗信息化的不断推进,医院机构积累了大量的患者数据、医疗影像资料、电子病历等敏感信息。这些数据的安全性面临着前所未有的挑战。

内部泄露:由于内部人员滥用权限或疏忽导致的患者信息泄露。

外部攻击:黑客攻击、恶意软件等外部因素造成的数据安全事件。

物理安全:数据中心或存储设备的物理损坏导致的数据丢失或破坏。

技术缺陷:软件或硬件的技术缺陷导致的安全漏洞。

患者隐私泄露:患者信息被非法获取和使用,侵犯患者隐私权。

法律责任:违反数据保护法规,医院可能面临法律责任和罚款。

信誉损失:数据泄露事件会严重损害医院的公众形象和信誉。

经济损失:数据安全事件可能导致直接的经济损失和间接的业务损失。

资产识别:确定医院机构中所有重要的数据资产。

威胁识别:识别可能对数据资产造成损害的各种威胁。

脆弱性评估:分析现有安全措施的不足,识别系统的脆弱性。

影响分析:评估数据安全事件对医院运营和患者可能造成的影响。

风险量化:根据威胁的可能性和影响程度,量化风险的大小。

风险避免:消除或停止可能导致风险的活动。

风险转移:通过保险等方式将风险转移给第三方。

风险减轻:采取措施降低风险的可能性或影响。

风险接受:在风险可接受的范围内,选择不采取进一步措施。

风险监控:持续监控风险的发展,及时调整管理策略。

医院工作人员对数据安全的认识不足,缺乏必要的数据保护意识,这在一定程度上增加了数据泄露的风险。

尽管部分医院已经部署了防火墙、杀毒软件等基础安全措施,但对于高级持续性威胁(APT)等复杂攻击模式的防护能力有限。

医院的数据备份机制不完善,一旦发生数据丢失或损坏,难以迅速恢复,影响了医院的正常运营。

通过自动化工具和人工审计,识别医院信息系统中的安全漏洞和风险点。

对识别的风险进行定性和定量分析,评估风险的可能性和影响程度。

根据风险评估结果,制定相应的风险处置计划,包括风险避免、转移、减轻或接受。

对存储和传输的敏感数据进行加密处理,确保数据在未经授权的情况下无法被读取。

通过身份认证和权限控制,确保只有授权人员才能访问敏感数据。

部署数据泄露防护系统(DLP),监控和阻止敏感数据的未授权传输。

通过安全审计,记录和分析数据访问和操作行为,及时发现和响应异常行为。

明确数据安全管理的责任部门和人员,建立跨部门协作机制。

制定数据安全管理制度和操作规程,规范数据的收集、存储、使用、传输和销毁过程。

定期对医院工作人员进行数据安全意识和技能培训,提高整体的数据保护能力。

建立数据安全事件的应急响应机制,确保在数据安全事件发生时能够迅速有效地应对。

严格遵守《网络安全法》、《数据安全法》、《个人信息保护法》等法律法规,确保数据处理活动合法合规。

利用国家和地方政策提供的支持和资源,加强数据安全基础设施建设和人才培养

定性分析:通过专家评审、问卷调查等方式,收集对医院数据安全风险的主观评价。

定量分析:利用统计学方法,对历史数据泄露事件进行分析,评估风险发生的概率和影响程度。

风险矩阵:结合风险发生的概率和影响,使用风险矩阵对风险进行分类和优先级排序。

个人隐私数据:包括患者姓名、身份证号、联系方式等。

医疗记录数据:涵盖病历、检查报告、治疗方案等。

财务数据:涉及医疗费用、保险赔付等敏感财务信息。

系统配置弱点:检查系统设置是否符合安全标准。

软件缺陷:评估软件更新和补丁管理情况。

人为因素:分析员工的安全意识和操作规范性。

外部威胁:如黑客攻击、恶意软件等。

内部威胁:包括内部人员的误操作或故意泄露信息。

物理威胁:自然灾害或设备故障导致的系统中断。

准备阶段:明确评估目标、范围和方法。

数据收集:收集相关数据和系统信息。

脆弱性分析:识别系统潜在的安全漏洞。

威胁识别:确定可能的威胁源及其攻击手段。

风险分析:结合脆弱性和威胁,评估风险等级。

风险处理:制定风险缓解措施和应急计划。

报告编制:编写风险评估报告,提出改进建议。

持续监控:建立风险监控机制,定期更新评估结果。

自动化扫描工具:用于识别系统漏洞和配置缺陷。

数据丢失预防(DLP)系统:监控和控制敏感数据的传输。

安全信息和事件管理(SIEM)系统:集中收集和分析安全日志。

人工渗透测试:模拟攻击者行为,评估系统的防御能力。

个人健康信息保护法案(HIPAA)。

通用数据保护条例(GDPR)。

国家健康医疗大数据标准、安全和服务管理办法。

数据资产识别:全面识别医院机构中存储、处理和传输的所有数据资产。

风险评估方法论:采用定性和定量分析方法,评估数据泄露、滥用等风险的可能性和影响。

风险等级划分:根据风险评估结果,将风险划分为高、中、低等级,以便优先处理高风险问题。

准备阶段:确立评估目标、范围和方法,组建专业评估团队。

数据收集与分析:收集医院机构的网络架构、系统配置、数据流等信息,分析潜在的安全漏洞。

风险识别与评估:通过访谈、问卷、技术检测等手段,识别数据安全风险点,并进行量化评估。

风险处理建议:根据评估结果,提出风险缓解措施,包括技术加固、流程优化、人员培训等。

自动化扫描工具:使用自动化工具定期扫描网络和系统,发现潜在的安全漏洞。

渗透测试:模拟攻击者行为,进行渗透测试,以发现不易察觉的安全问题。

数据加密技术:对敏感数据进行加密处理,确保数据在存储和传输过程中的安全。

访问控制:实施严格的访问控制策略,确保只有授权人员才能访问相关数据。

安全培训计划:定期对医院机构的员工进行数据安全意识和技能培训。

应急响应培训:培训员工应对数据泄露等安全事件的应急响应能力。

监控系统部署:部署监控系统,实时监控数据访问和流动,及时发现异常行为。

定期复审:定期复审风险评估结果和风险处理措施,根据医院机构的变化调整安全策略。

法律法规遵循:确保技术服务方案符合国家关于数据保护的法律法规要求。

行业标准符合:参照医疗卫生行业的数据安全标准,如HIPAA(健康保险便携性和责任法案)等,确保技术服务方案的专业性。

案例一:某大型医院患者信息泄露

事件概述:2019年,一家大型医院遭受网络攻击,导致数十万患者的个人信息和医疗记录泄露。

风险因素:未及时更新的系统漏洞、缺乏有效的网络安全防护措施。

应对策略:加强网络安全意识培训,定期进行系统安全审计,升级防病毒软件和防火墙。

案例二:医疗设备数据被非法访问

事件概述:2020年,一家医院的医疗设备被发现存在安全漏洞,导致患者监测数据被非法访问。

风险因素:医疗设备网络安全标准不一致,设备制造商安全更新不及时。

应对策略:与设备制造商合作,确保设备符合最新的安全标准,实施设备安全监控。

案例一:实施全面的数据加密策略

成功要素:一家医院实施了全面的数据加密策略,包括数据传输和静态数据的加密,有效防止了数据泄露风险。

关键措施:采用强加密算法,对所有敏感数据进行加密处理,确保即使数据被盗也无法被读取。

案例二:建立数据访问控制体系

成功要素:通过建立严格的数据访问控制体系,另一家医院确保了只有授权人员才能访问敏感数据。

关键措施:实施基于角色的访问控制(RBAC),对员工进行数据安全培训,确保他们了解数据保护的重要性。

案例一:定期进行数据安全风险评估

实践概述:一家医院定期进行数据安全风险评估,识别潜在的安全漏洞,并采取相应的预防措施。

评估方法:使用自动化工具扫描系统漏洞,进行渗透测试,以及人工审计敏感数据的处理流程。

案例二:建立应急响应机制

实践概述:在数据泄露事件发生时,一家医院能够迅速启动应急响应机制,最小化损失。

响应措施:制定详细的应急响应计划,包括事件报告、损害评估、通知受影响的患者和监管机构等步骤。

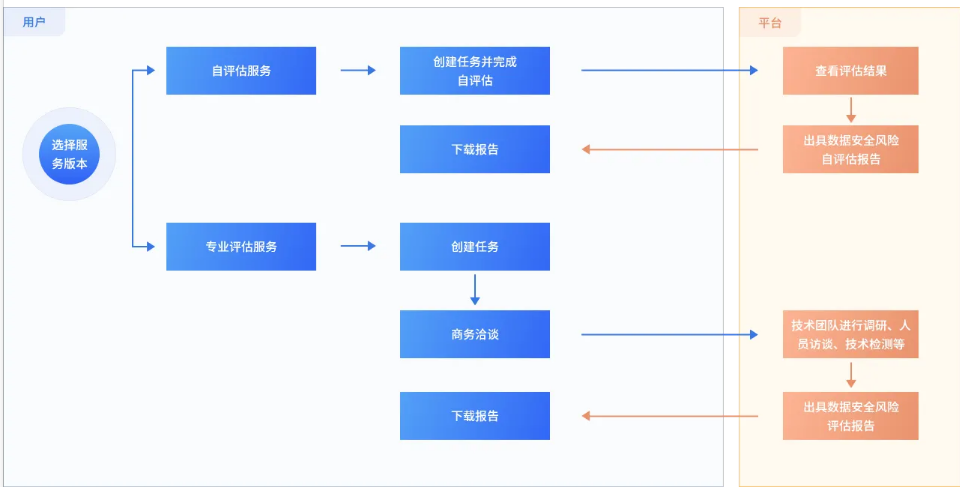

服务流程